Seorang trader aset kripto kehilangan US$50 juta dalam USDT milik Tether setelah menjadi korban serangan “address poisoning” yang sangat canggih.

Pada 20 Desember, perusahaan keamanan blockchain Scam Sniffer melaporkan bahwa serangan ini bermula setelah korban mengirim transaksi uji coba kecil senilai US$50 ke alamat wallet miliknya sendiri.

Bagaimana skema address poisoning terjadi

Trader memang biasa menggunakan langkah pencegahan standar seperti ini untuk memastikan mereka mengirim dana ke alamat yang benar.

Namun, aktivitas itu justru memicu skrip otomatis milik penyerang, yang langsung membuat sebuah alamat wallet “spoofing”.

Alamat palsu ini dirancang agar cocok dengan alamat tujuan di awal dan akhir deretan karakter alfanumerik. Perbedaan terletak hanya di bagian tengah, sehingga sangat sulit dideteksi sekilas.

Penyerang lalu mengirim sejumlah aset kripto yang sangat kecil dari alamat spoofing tersebut ke wallet korban.

Transaksi tersebut secara efektif menempatkan alamat palsu tadi ke dalam riwayat transaksi terbaru korban, di mana banyak tampilan wallet hanya memperlihatkan bagian alamat yang telah dipersingkat.

Mengandalkan tampilan singkat itu, korban menyalin alamat tersebut dari riwayat transaksi tanpa mengecek seluruh deretan karakter. Alhasil, alih-alih mengirim dana ke wallet pribadi yang aman, trader tersebut justru mengirim langsung 49.999.950 USDT ke penyerang.

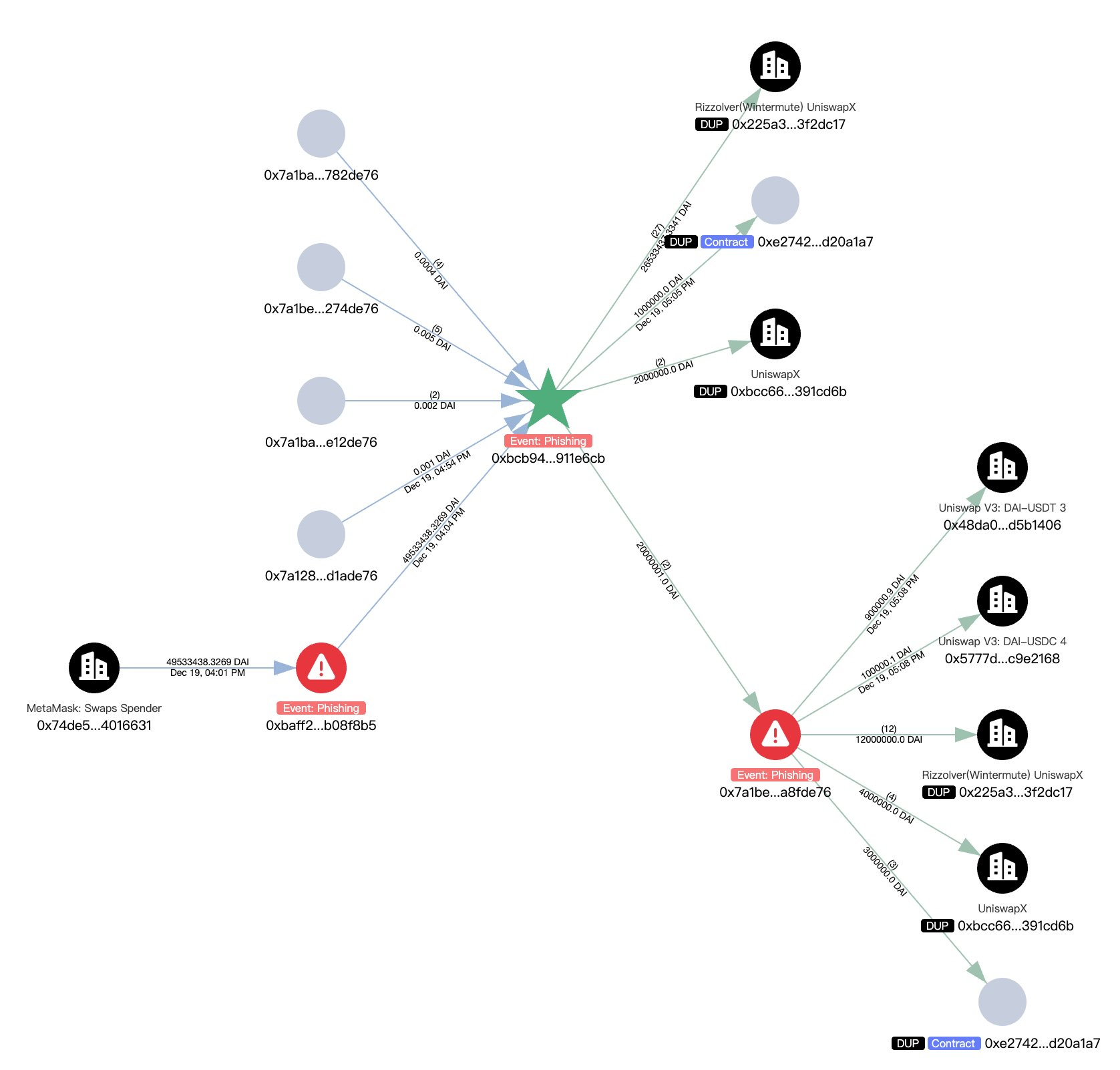

Setelah menerima dana tersebut, penyerang jahat tersebut langsung bergerak untuk mengurangi risiko aset disita, menurut catatan on-chain. Penyerang pun segera menukar USDT hasil curian, yang dapat dibekukan oleh pihak penerbit, menjadi stablecoin DAI melalui MetaMask Swap.

Penyerang kemudian mengonversi dana tersebut menjadi sekitar 16.680 ETH.

Untuk semakin menyamarkan jejak transaksi, pelaku kemudian mendepositkan ETH ke Tornado Cash. Layanan mixing terdesentralisasi ini memang dirancang agar hubungan alamat pengirim dan penerima menjadi sulit dilacak.

Korban tawarkan bounty US$1.000.000

Dalam upaya memulihkan aset, korban mengirim pesan on-chain yang menawarkan bounty white-hat senilai US$1 juta jika penyerang mengembalikan 98% dana yang dicuri.

“We have officially filed a criminal case. With the assistance of law enforcement, cybersecurity agencies, and multiple blockchain protocols, we have already gathered substantial and actionable intelligence regarding your activities,” ujar pesan tersebut .

Pesan itu juga memperingatkan bahwa korban akan melakukan tindakan hukum “tanpa henti” jika penyerang tidak menggubris dalam waktu 48 jam.

“If you fail to comply: We will escalate the matter through legal and international law enforcement channels. Your identity will be uncovered and shared with the appropriate authorities. We will relentlessly pursue criminal and civil action until full justice is served. This is not a request. You are being given one final chance to avoid irreversible consequences,” terang korban.

Insiden ini menegaskan adanya kerentanan yang terus berulang pada sistem wallet digital yang menampilkan informasi transaksi — dan bagaimana penyerang mengeksploitasi perilaku pengguna, bukan celah di kode blockchain.

Analis keamanan telah berulang kali memperingatkan bahwa praktik penyedia wallet yang memangkas panjang alamat demi kepraktisan dan desain antarmuka justru menciptakan risiko besar yang berkelanjutan.

Jika masalah ini tidak segera diatasi, para penyerang hampir pasti akan terus memanfaatkan kebiasaan pengguna yang hanya mengecek beberapa karakter awal dan akhir dari sebuah alamat.