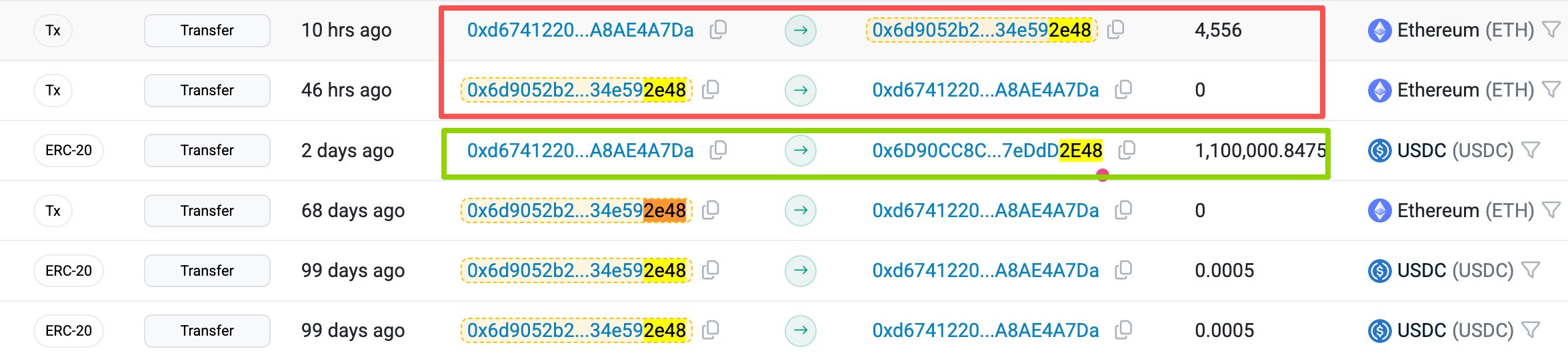

Seorang investor kripto kehilangan 4.556 Ethereum, dengan nilai sekitar US$12,4 juta, setelah menjadi korban serangan “address poisoning” yang tergolong canggih.

Specter, analis blockchain dengan nama samaran, melaporkan bahwa pencurian tersebut terjadi sekitar 32 jam setelah penyerang melakukan aksi “dusting” ke wallet korban melalui transaksi bernilai sangat kecil.

Bagaimana Alamat Palsu Mirip Asli Bikin Holder Ethereum Rugi Jutaan Dolar

Menurut analisis on-chain dari Specter, penyerang menghabiskan waktu selama dua bulan untuk memantau aktivitas transaksi korban. Dalam periode tersebut, peretas secara spesifik mengidentifikasi satu alamat deposit yang digunakan untuk penyelesaian transaksi OTC.

Penyerang kemudian menggunakan perangkat lunak pembuat vanity address untuk merekayasa wallet tiruan. Alamat palsu ini memiliki karakter alfanumerik awal dan akhir yang persis sama dengan alamat tujuan yang seharusnya digunakan korban.

Teknik address poisoning mengandalkan kebiasaan pengguna yang hanya memeriksa beberapa karakter pertama dan terakhir dari string heksadesimal yang panjang. Dalam kasus ini, alamat palsu dan alamat OTC yang sah nampak identik hanya dengan sekali pandang.

Langkah awal penyerang adalah mengirim transaksi kecil ke wallet korban, sebuah taktik yang bertujuan mengisi log aktivitas pengguna. Strategi ini memastikan alamat yang telah terkontaminasi muncul paling atas dalam riwayat “transaksi terbaru”.

Dengan mengandalkan daftar yang telah terkompromi tersebut, korban tanpa sadar menyalin alamat yang sudah teracuni, alih-alih alamat yang sah, ketika hendak memindahkan dana senilai US$12,4 juta (Rp208,3 miliar).

Insiden ini menjadi pencurian besar kedua bernilai delapan digit yang terjadi melalui vektor serangan serupa dalam beberapa pekan terakhir. Bulan lalu, seorang trader kripto lain kehilangan sekitar US$50 juta melalui skema yang hampir identik.

Pelaku industri berpendapat bahwa serangan semacam ini terus bermunculan karena antarmuka wallet kerap memotong tampilan alamat demi menghemat ruang layar. Pilihan desain tersebut secara efektif menyembunyikan karakter tengah, yakni bagian krusial tempat perbedaan alamat berada.

Di sisi lain, pelanggaran ini memunculkan pertanyaan serius terkait protokol verifikasi di kalangan investor kelas institusional.

Jika trader ritel umumnya mengandalkan metode salin-tempel alamat, entitas yang memindahkan dana bernilai jutaan dolar biasanya menerapkan prosedur whitelisting yang ketat serta melakukan transaksi uji coba.

Oleh karena itu, perusahaan keamanan blockchain Scam Sniffer mendesak investor untuk menghentikan ketergantungan pada riwayat transaksi dalam pembayaran kripto berulang. Sebagai gantinya, mereka merekomendasikan penggunaan buku alamat terverifikasi yang bersifat permanen untuk memitigasi risiko spoofing antarmuka.

Bagaimana pendapat Anda tentang scam address poisoning yang menyasar investor kripto ini? Yuk, sampaikan pendapat Anda di grup Telegram kami. Jangan lupa follow akun Instagram dan Twitter BeInCrypto Indonesia, agar Anda tetap update dengan informasi terkini seputar dunia kripto!